أفضل الممارسات لأمن إدارة البيانات الرئيسية السحابية - ضمان سلامة البيانات في السحابة

في ظل الوضع الراهن، يتمثل التحدي الأكبر الذي يواجه أي مؤسسة في الحفاظ على دقة بياناتها واتساقها، والأهم من ذلك، أمانها، إذ تحتوي هذه البيانات على معلومات بالغة الأهمية حول منتجاتها وعملائها ومعاملاتها المالية وتفاصيل حساسة. لذا، فإن امتلاك استراتيجية سليمة لإدارة البيانات سيساعد الشركات على تجاوز هذه التحديات وتسريع سير العمليات بسلاسة. ويُوفر تبني حلول إدارة البيانات الرئيسية السحابية (MDM) أمانًا فائقًا لبيانات المؤسسة.

توضح هذه المدونة أفضل الممارسات للحفاظ على أمان نظامك من خلال إدارة البيانات الرئيسية المستندة إلى السحابة من خلال تقديم الحاجة إلى مثل هذا الأمان القوي للبنية التحتية، وتوفير مخطط المسؤولية، وعرض الحل لهذه المشكلة من خلال توضيح الخدمات الآمنة والمستقبلية التي تقدمها SquareOne في مجال أمان إدارة البيانات الرئيسية المستندة إلى السحابة.

إدارة البيانات الرئيسية: نظرة عامة

يشير مصطلح إدارة البيانات الرئيسية (MDM) إلى ممارسة تخزين البيانات الرئيسية وصيانتها وإنشائها، بهدف ضمان دقتها واتساقها واكتمالها ومشاركتها عبر جميع الأنظمة والأقسام. تُمكّن هذه العملية المؤسسة من توحيد البيانات وتوفيرها بشكل دقيق وموثوق لجميع العمليات، ما يُحسّن الكفاءة واتخاذ القرارات وجودة البيانات.

إدارة البيانات الرئيسية القائمة على السحابة

يُعدّ نظام إدارة البيانات الرئيسية السحابي نهجًا عصريًا لإدارة البيانات الرئيسية للمؤسسات باستخدام البنية التحتية والخدمات السحابية. وعلى عكس الطرق التقليدية التي تعتمد على الخوادم الداخلية، يوفر نظام إدارة البيانات الرئيسية حلولًا دقيقة وفورية باستخدام منصة الحوسبة السحابية، مما يساعد المؤسسة على دمج البيانات الرئيسية وإدارتها ومركزتها.

ومع ذلك، هناك اختلافات معينة يجب أخذها في الاعتبار قبل التوصل إلى استنتاج.

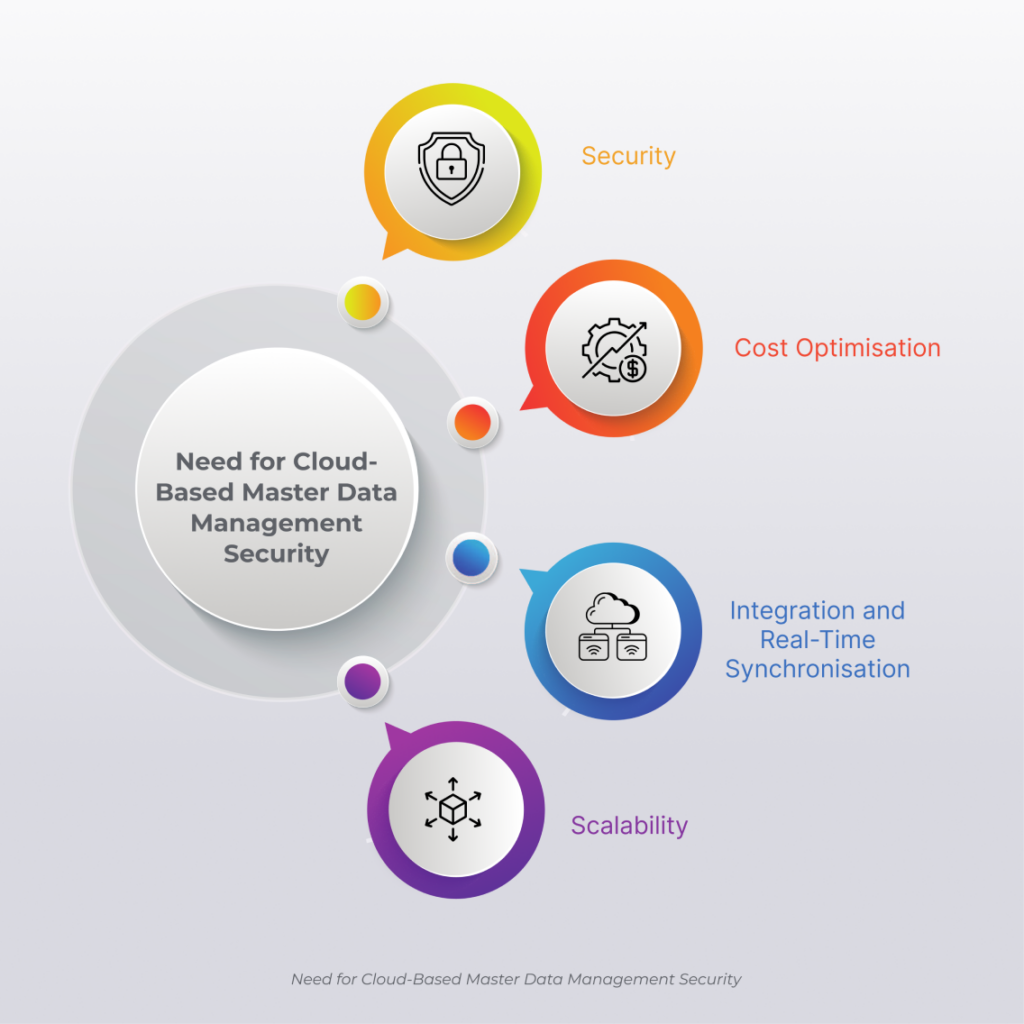

الحاجة إلى أمن إدارة البيانات الرئيسية القائمة على الحوسبة السحابية

يُعدّ نظام إدارة الأجهزة المحمولة (MDM) السحابي الحل الأمني الأكثر طلبًا في المشهد الرقمي الحالي. ويؤدي التوسع المتزايد في استخدام الحوسبة السحابية وبيئات تكنولوجيا المعلومات الهجينة إلى ارتفاع الطلب على حلول إدارة الأجهزة المحمولة التي تتميز بسهولة الربط مع مختلف الأنظمة والمنصات. ومن خلال فهم واضح لما يقدمه نظام إدارة الأجهزة المحمولة السحابي، تستطيع المؤسسات الاستفادة منه إلى أقصى حد.

1. الأمن

تركز إدارة البيانات الرئيسية القائمة على الحوسبة السحابية بشكل واضح على تحسين السرية والخصوصية والسلامة باستخدام إطار عمل أمني سحابي قوي. وتوفر هذه الإدارة تشفيرًا شاملاً، وواجهات برمجة تطبيقات آمنة، وإدارة للهوية، ومصادقة متعددة العوامل لضمان الامتثال لمعايير الأمان الصارمة والأطر التنظيمية.

من خلال خدمات الأمان الأصلية للحوسبة السحابية (مثل AWS Security Hub وAzure Security Center)، تراقب هذه التقنية إعدادات الأمان، وتحدد الثغرات الأمنية، وتكشف التهديدات. كما تُستخدم بنية الثقة الصفرية (ZTA) لتعزيز التحكم في الوصول ومنع التهديدات في مختلف البيئات. يقلل هذا الأسلوب من مخاطر الاختراقات الأمنية وتسريب المعلومات الحساسة، ويحمي المؤسسة من التبعات القانونية كالغرامات والتسويات والإضرار بالسمعة.

من بين كل هذه الخدمات، يعد الأمن القائم على الحوسبة السحابية أحد أكثر المنصات أمانًا لعمليات المؤسسة.

2. تحسين التكاليف:

يُعد نظام إدارة الأجهزة المحمولة السحابي خيارًا مثاليًا لكفاءته وتوفيره للتكاليف. أما فيما يتعلق بطرق الدفع، فيعمل هذا النظام بنظام الاشتراك أو الدفع حسب الاستخدام.

على عكس المنصات الأخرى، يوفر نظام إدارة الأجهزة المحمولة السحابي خدمات لا مثيل لها لخفض تكاليف التشغيل والموظفين. على سبيل المثال:

- تكلفة التثبيت:

تكلفة إعداد نظام إدارة الأجهزة المحمولة السحابي أقل من تكلفة إعداد نظام إدارة الأجهزة المحمولة التقليدي الموجود في الموقع، حيث يتطلب ذلك خوادم وتخزين ومعدات شبكات وترخيص. - مهندس الخادم:

تُستخدم البنى بدون خادم (مثل AWS Lambda وAzure Functions) للمعالجة القائمة على الأحداث دون الحاجة إلى توفير الخوادم أو إدارتها. - المراقبة الدقيقة:

يتم استخدام مراقبة التكاليف لتحسين الإنفاق وتتبع استخدام الموارد باستخدام AWS Cost Explorer أو Google Cloud Billing أو Azure Cost Management. - تعدد المهام:

تتولى أنظمة إدارة الأجهزة المحمولة السحابية تحديثات البرامج، والتصحيحات، وصيانة الأجهزة، واستكشاف الأخطاء وإصلاحها دون الحاجة إلى فريق تقنية معلومات لإدارتها، مما يقلل من تكاليف التشغيل والموظفين. كما أنها لا تتطلب أنظمة طاقة احتياطية مثل أنظمة UPS أو أنظمة تبريد لمراكز البيانات. وبالتالي، يتم تقليل هذه التكاليف لضمان التشغيل السلس.

3. التكامل والمزامنة في الوقت الحقيقي

يُعدّ تكامل البيانات وتوافرها في الوقت الفعلي عنصرين أساسيين لتحقيق تشغيل سلس ودقيق للنظام، لا سيما عندما تكون هذه الأنظمة مزيجًا من التطبيقات التقليدية المثبتة محليًا والمنصات السحابية الحديثة. فمن خلال التكامل في الوقت الفعلي، تستطيع المؤسسة توسيع نطاق أعمالها دوليًا دون أي عوائق تتعلق باختلاف الجداول الزمنية واللوائح التنظيمية في مختلف المناطق والولايات القضائية. وتستخدم حلول إدارة البيانات الرئيسية السحابية بروتوكولات تكامل قياسية مثل واجهات برمجة تطبيقات RESTful (نقل الحالة التمثيلية) وخدمات الويب SOAP (بروتوكول الوصول إلى الكائنات البسيط) لتوفير قابلية التشغيل البيني بين الأنظمة.

4. قابلية التوسع

لنفترض أن مؤسسة ما قررت توسيع أعمالها، مما يزيد من كمية البيانات اللازمة لتسهيل المتابعة السلسة. في هذه الحالة، يوفر نظام إدارة البيانات الرئيسية (MDM) القائم على الحوسبة السحابية مرونة وقابلية توسع البنية التحتية السحابية لتخصيص موارد الحوسبة بشكل ديناميكي (وحدة المعالجة المركزية، والذاكرة، والتخزين).

يختلف هذا الأمر تبعًا لحجم البيانات المدخلة، كما أنه يقلل من التدخل اليدوي، مما يقلل من الأخطاء. غالبًا ما تُبنى أنظمة إدارة البيانات الرئيسية السحابية على بنية الخدمات المصغرة أو البنية غير الخادمية، مما يسمح بالتوسع الأفقي بسهولة. وهذا يضمن أنه مع نمو البيانات، يمكن توفير المزيد من موارد الحوسبة تلقائيًا عبر الخوادم الموزعة، مما يحافظ على الأداء.

أفضل الممارسات لأمن إدارة الأجهزة المحمولة السحابية

عند اختيار أمن إدارة الأجهزة المحمولة القائم على السحابة، يجب على المؤسسات أن تحرص على بعض المجالات الحيوية التي تتطلب تحليلاً دقيقاً وتوجيهاً لتوفير الضمان.

اكتمال

يُعدّ تأمين البيانات باستخدام منصة توفر شمولية كاملة أمرًا بالغ الأهمية للمؤسسات. لا تزال العديد من حلول إدارة البيانات الرئيسية السحابية في مراحل التطوير الأولى، مما يدفع الشركات غالبًا إلى تجميع نظام إدارة بيانات رئيسية متكامل من خلال دمج أدوات من موردين مختلفين. بالمقارنة مع حلول إدارة البيانات الرئيسية غير الناضجة، التي تتسم بالتعقيد المفرط وعدم الكفاءة، يوفر حل إدارة البيانات الرئيسية السحابي المتطور إمكانيات موحدة ومتكاملة. فهو يوفر وظائف فهرسة البيانات، وتكاملها عبر أنظمة غير متجانسة، وإدارة جودتها، وإثرائها، وإدارة عمليات الأعمال. يُبسّط هذا النهج حوكمة البيانات وإدارتها من خلال توفير هذه الميزات الأساسية ضمن عرض واحد متكامل.

إطار إدارة البيانات والإشراف عليها

تُعدّ إدارة البيانات وحوكمتها الفعّالة عنصرين أساسيين لنجاح إدارة البيانات الرئيسية. وتُدمج حلول إدارة البيانات الرئيسية السحابية، مثل CMDM، ميزات حوكمة أساسية تُساعد المؤسسات على إدارة البيانات بكفاءة مع ضمان الامتثال. إليكم النقاط الرئيسية:

إطار الحوكمة

يتطلب تطبيق إدارة البيانات الرئيسية بنجاح سياسات واضحة لجودة البيانات وحمايتها والوصول إليها واستخدامها والاحتفاظ بها. وبدون حوكمة قوية، فإن جهود إدارة البيانات الرئيسية معرضة لخطر عدم الكفاءة وزيادة المخاطر.

ميزات إدارة دورة حياة المنتج

- التحكم في الوصول القائم على الأدوار (RBAC): يضمن التحكم الدقيق في من يمكنه الوصول إلى البيانات وإدارتها.

- تدعم إدارة البيانات الموحدة مناهج مرنة ولا مركزية لحوكمة البيانات، وهي قابلة للتكيف مع تطبيقات إدارة البيانات الرئيسية المختلفة.

- تساعد وسائل حماية الخصوصية، مثل الميزات المدمجة، في حماية البيانات الحساسة.

المرونة وقابلية التوسع

- تتيح إدارة البيانات المؤسسية للمؤسسات توسيع نطاق ممارسات إدارة البيانات والحوكمة لتلبية الاحتياجات التنظيمية والتشغيلية المتغيرة.

- قابل للتكيف مع متطلبات العمل المتغيرة ولوائح الامتثال.

المساءلة والشفافية

- دمج إمكانيات المراقبة والتدقيق وإعداد التقارير لضمان الامتثال وتتبع استخدام البيانات.

- يعزز الشعور بالملكية والمساءلة في جميع أنحاء المؤسسة.

- من خلال تضمين هياكل الحوكمة هذه، تساعد أنظمة إدارة البيانات الرئيسية القائمة على السحابة مثل CMDM المؤسسات على تخفيف المخاطر وتعزيز الامتثال وتحقيق القيمة الكاملة لمبادرات إدارة البيانات الرئيسية الخاصة بها.

تبني التهجين

تسعى المؤسسات إلى تحقيق أقصى استفادة من خدمات الحوسبة السحابية العامة والخاصة، وذلك من خلال الاستفادة من فعالية تكلفة الحوسبة السحابية العامة والخدمات الآمنة المُخصصة التي توفرها الحوسبة السحابية الخاصة عبر نموذج الحوسبة الهجينة. ورغم أن التحول إلى نموذج هجين قد يكون خيارًا حاسمًا في حالات انخفاض زمن الاستجابة، أو ضعف خيارات الخصوصية، أو حتى متطلبات الامتثال، فإن استخدام استراتيجية إدارة البيانات الرئيسية الهجينة يُتيح النشر السريع والتوسع السلس. كما يضمن أمن وخصوصية البيانات الحساسة، ويُسهّل الوصول الفعال إلى البيانات الرئيسية لتطبيقات التحليل الفوري، بما في ذلك مستودعات البيانات وبحيرات البيانات.

من خلال تبني نموذج التهجين، يمكن للمنظمة أن تحقق أقصى استفادة من الموارد المتاحة.

الذكاء الاصطناعي والتعلم الآلي

يُحدث دمج الذكاء الاصطناعي والتعلم الآلي، بما في ذلك الانتشار الواسع لنماذج اللغة الكبيرة، ثورةً في كيفية إدارة المؤسسات لبياناتها. وتُعد هذه التقنيات المتقدمة ضرورية لأتمتة عمليات إدارة البيانات، وتحسين جودتها، وتوفير رؤى قابلة للتنفيذ لمستخدمي الأعمال.

مع استمرار نمو أحجام البيانات، يجب أن تستفيد حلول إدارة البيانات الرئيسية الحديثة القائمة على الحوسبة السحابية من تقنيات الذكاء الاصطناعي والتعلم الآلي لتبسيط إدارة البيانات، وتعزيز الكفاءة، وضمان القدرة على استخلاص رؤى قيّمة. تعمل هذه الحلول على تحسين سير العمليات التشغيلية من خلال تطبيق الذكاء الاصطناعي والتعلم الآلي، وتساعد المؤسسات على الحفاظ على مرونتها وقدرتها التنافسية في عالم يعتمد بشكل متزايد على البيانات.

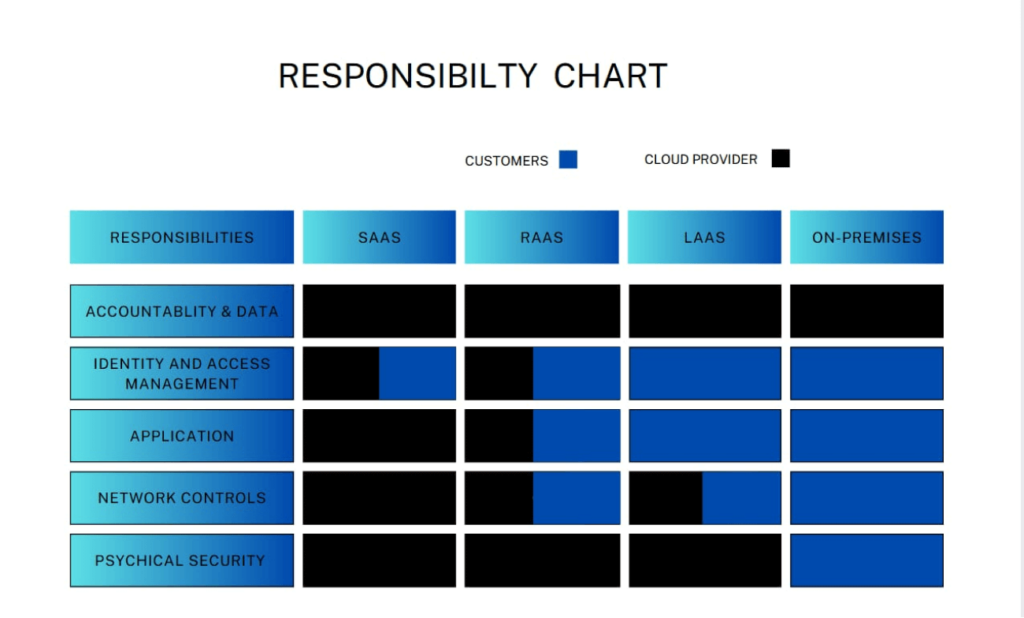

حتى بعد تطبيق هذه الأساليب لتأمين نظام إدارة الأجهزة المحمولة، من الضروري فهم الجهة المسؤولة عن حماية معلومات معينة من جانبها. ولتبسيط توزيع المسؤولية، يعرض جدول واضح إجمالي المسؤولية الموكلة إلى كل من هذه الأطراف [العملاء ومزودي الخدمات السحابية].

مخطط المسؤولية المشتركة

يُظهر مخطط المسؤولية المشتركة المسؤولية المشتركة بين العملاء ومزودي الخدمات السحابية لحماية النظام من الأنشطة الضارة. تُعرض هذه الأنواع من الخدمات السحابية لتوضيح التوزيع الدقيق للمسؤولية المشتركة بين كل طرف. يُثبت هذا المخطط أن الجهود التعاونية للحفاظ على التضامن تُعزز أمن المؤسسة.

يتعين على المؤسسات توخي الحذر عند اختيار مزودي خدمات الحوسبة السحابية بناءً على مستوى الخدمات التي يقدمونها. ولتحليل الخيارات المتاحة وتحديد أفضل مزود لخدمات الحوسبة السحابية، ينبغي على المؤسسات طرح أسئلة على مزودي الخدمات الحاليين.

أسئلة لمزودي/بائعي الخدمات السحابية

عند اختيار مزود برامج سحابية، يُعدّ ضمان أمن البيانات من أهمّ أولويات الشركات. فبيانات العمليات التجارية قيّمة للغاية، وبالنسبة للعديد من الشركات، يعني استخدام الحلول السحابية تخزين بياناتها خارج جدار الحماية التقليدي لأول مرة. ورغم أن البنية التحتية السحابية توفر طرقًا متنوعة لحماية البيانات، إلا أن تطبيق الأمن يختلف من مزود لآخر. لذا، من الضروري التحقق من ممارسات الأمان لدى المزود من خلال طرح أسئلة دقيقة لتقييم مستوى الحماية الذي يوفره.

الأسئلة الرئيسية التي يجب تضمينها:

1. كيف تتم حماية بياناتي من التهديدات الداخلية والخارجية؟

فهم نهج البائع في منع الوصول غير المصرح به من قبل المتسللين الخارجيين والموظفين الداخليين على حد سواء.

2. كيف يحمي التشفير بياناتي أثناء نقلها وتخزينها؟

لمنع الوصول غير المصرح به، تأكد من تشفير البيانات أثناء التخزين وأثناء عمليات نقل البيانات عبر الشبكة.

3. ما هي ضوابط الوصول المطبقة لمنع الوصول غير المصرح به؟

تأكد من أن لدى البائع آليات قوية، مثل التحكم في الوصول القائم على الأدوار (RBAC)، للحد من الوصول إلى البيانات الحساسة.

4. هل هناك أي مزج لبياناتي مع بيانات عملاء آخرين؟

يُعد توضيح ما إذا كانت بياناتك محفوظة بشكل منفصل عن بيانات العملاء الآخرين أمرًا بالغ الأهمية لتجنب الاختراقات أو الكشف المحتمل للبيانات.

5. هل توجد آليات أمنية مناسبة مثل إدارة المفاتيح، بما في ذلك تدوير المفاتيح؟

تأكد من أن لدى البائع ممارسات قوية لإدارة المفاتيح، بما في ذلك التناوب المنتظم لمفاتيح التشفير، للحماية من فك تشفير بياناتك بشكل غير مصرح به.

6. هل بياناتي محمية ويمكن الوصول إليها في حالة انقطاع مركز البيانات؟

تحقق من أن لدى البائع خططًا لاستعادة البيانات في حالات الكوارث واستمرارية الأعمال لضمان إمكانية الوصول إلى البيانات وحمايتها أثناء انقطاع الخدمة.

من خلال طرح هذه الأسئلة في وقت مبكر من المناقشات، يمكن لقادة تكنولوجيا المعلومات أن يفهموا بوضوح مستوى أمان البائع ومدى تدريبهم على حماية بيانات الأعمال الحساسة.

خاتمة

نظراً للتطورات التكنولوجية في مجال الاحتيال الإلكتروني، أصبحت خروقات البيانات شائعة في الوقت الراهن. لذا، من الضروري للغاية أن تحمي المؤسسات بياناتها باستخدام أحدث التقنيات لتجنب تسريب المعلومات الحساسة، والاحتيال المالي، والتبعات القانونية، والإضرار بسمعتها.

تُقدّم شركة Squareone، إحدى أبرز شركات خدمات البرمجيات، خدمات سحابية قوية وسلسة وآمنة لعملائها، ولديها خبرة واسعة في خدمات إدارة الأجهزة المحمولة (MDM). لمزيد من الاستشارات المتخصصة، يُرجى زيارة الموقع الإلكتروني .